Google xác nhận nhiều thiết bị Android bị cài sẵn backdoor nguy hiểm từ lúc xuất xưởng

Trí Thức Trẻ | 08/06/2019 04:00 PM

Một chi tiết khá thú vị là backdoor này từng bị Google đánh bật vào năm 2017, nhưng các nhà phát triển của nó đã tìm ra cách để quay trở lại.

Hôm thứ 5 vừa qua, các nhà nghiên cứu Google vừa xác nhận rằng vào năm 2017, một nhóm tội phạm mạng đã tìm cách cài đặt sẵn một backdoor nguy hiểm lên nhiều thiết bị Android trước khi chúng được chuyển khỏi nhà máy sản xuất để đưa ra thị trường.

Backdoor này có tên là Triada, bị phơi bày lần đầu vào năm 2016 trong các bài viết xuất bản bởi Kaspersky. Công ty bảo mật này nói rằng Triada là "một trong những Trojan di động tiên tiến nhất thế giới" mà họ từng gặp phải. Một khi cài đặt thành công, Triada sẽ cài đặt các ứng dụng khác lên thiết bị của người dùng để spam và hiển thị quảng cáo. Nó còn triển khai một bộ công cụ khá ấn tượng, bao gồm một ứng dụng lợi dụng quyền root để vượt qua các hàng rào bảo mật được tích hợp sẵn trong Android, qua đó chỉnh sửa tiến trình Zygote - vốn là một tiến trình có quyền rất cao của hệ điều hành này. Điều đó có nghĩa là malware này có thể trực tiếp can thiệp vào mọi ứng dụng đã cài đặt. Triado còn kết nối với ít nhất 17 máy chủ điều khiển và ra lệnh trên toàn cầu.

Vào tháng 7/2017, công ty bảo mật Dr. Web báo cáo rằng các nhà nghiên cứu của họ đã tìm thấy Triada hiện diện trong firmware của nhiều thiết bị Android, bao gồm Leagoo M5 Plus, Leagoo M8, Nomu S10 và Nomu S20. Những kẻ tấn công đã dùng backdoor để lén lút tải về và cài đặt các mô-đun. Bởi backdoor được nhúng sẵn vào một trong các thư viện của hệ điều hành và nằm trong khu vực hệ thống, nên nó không thể bị xóa theo các phương thức thông thường.

Google đã xác nhận báo cáo của Dr. Web, tuy nhiên hãng lại không nêu rõ tên của các nhà sản xuất có thiết bị bị cài backdoor. Google còn cho biết cuộc tấn công vào chuỗi cung ứng đã được tiến hành bởi một trong nhiều đối tác mà các nhà sản xuất làm việc cùng trong quá trình chuẩn bị tập tin hình ảnh firmware hoàn chỉnh - chính là các firmware được cài lên các thiết bị bị ảnh hưởng. Lukasz Siewierski, một thành viên trong nhóm bảo mật Android của Google, viết rằng:

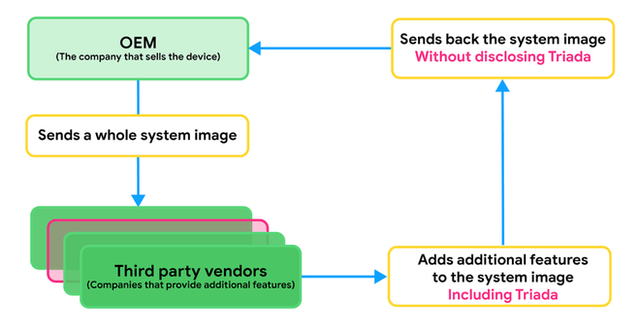

"Triada lây nhiễm các tập tin ảnh hệ thống thiết bị thông qua một bên thứ 3 trong quá trình sản xuất. Đôi lúc các OEM muốn thêm vào các tính năng vốn không nằm trong AOSP, như mở khóa bằng khuôn mặt chẳng hạn. Lúc đó, OEM sẽ hợp tác với một bên thứ ba có khả năng phát triển tính năng họ muốn và gửi toàn bộ tập tin ảnh hệ thống cho công ty đó để phát triển.

Dựa trên kết quả phân tích, chúng tôi tin rằng một công ty với tên gọi là Yehuo hay Blazefire đã cắm Triada vào tập tin hình ảnh hệ thống trả lại cho OEM.

Quá trình sản xuất trong đó một bên thứ ba đã cài backdoor vào tập tin ảnh hệ thống trước khi gửi lại cho nhà sản xuất thiết bị

Bản báo cáo của Google hôm thứ Năm vừa qua còn mở rộng kết quả phân tích trước đó về những tính năng khiến Triada trở thành một malware cực kỳ tinh vi. Ví dụ, nó sử dụng mã hóa XOR và các tập tin ZIP để mã hóa các kênh giao tiếp. Hay nó chèn mã lệnh vào ứng dụng giao diện người dùng hệ thống để cho phép quảng cáo được hiển thị. Backdoor này còn chèn mã lệnh cho phép nó sử dụng ứng dụng Google Play để tải về và cài đặt các ứng dụng theo ý muốn của những kẻ tấn công.

"Các ứng dụng đã được tải về từ máy chủ C&C (điều khiển và ra lệnh), và các kênh giao tiếp với C&C đã được mã hóa bằng giao thức mã hóa tùy biến sử dụng cả XOR và ZIP. Các ứng dụng được tải về và cài đặt sử dụng tên gói cài đặt của các ứng dụng không phổ biến trên Google Play. Chúng không có bất kỳ mối liên hệ nào đến các ứng dụng trên Google Play, trừ việc sử dụng chung tên gói cài đặt"

Mike Cramp, nhà nghiên cứu bảo mật tại công ty cung cấp bảo mật di động Zimperium, đồng ý với nhận định rằng những khả năng của Triada là cực kỳ nguy hiểm.

"Nhìn qua, Triada có vẻ là một malware tương đối tiên tiến với khả năng C&C và khả năng thực thi mã lệnh shell. Chúng tôi đã thấy nhiều adware, nhưng Triada khác biệt ở chỗ nó sử dụng C&C và các kỹ thuật khác mà chúng ta thường thấy phổ biến hơn trên các malware độc hại. Đúng là nó làm mọi thứ để hiển thị quảng cáo, nhưng cách nó làm tinh vi hơn hầu hết các chiến dịch quảng cáo bằng adware. Nó giống như adware tiêm steroids vậy".

Siewierski nói rằng các nhà phát triển Triada đã chuyển sang tấn công chuỗi cung ứng sau khi Google áp dụng các biện pháp đánh bại thành công backdoor này. Một trong các biện pháp được Google thực hiện đã chặn được cơ chế root của Triada. Biện pháp thứ hai là cải thiện Google Play Protect, cho phép công ty có thể "khử độc" các điện thoại đã bị lây nhiễm từ xa.

Phiên bản Triada được cài sẵn vào năm 2017 không có khả năng root. Phiên bản mới của nó chính là phiên bản được âm thầm cài cắm vào tập tin ảnh hệ thống khi các OEM nhờ bên thứ ba phát triển các tính năng bổ sung. Google đã làm việc với các nhà sản xuất để đảm bảo ứng dụng độc hại này bị loại bỏ khỏi tập tin ảnh firmware.

Không phải lần đầu tiên

Năm ngoái, Google đã triển khai một chương trình yêu cầu các nhà sản xuất phải cung cấp các tập tin ảnh hệ thống mới hoặc vừa được nâng cấp để họ tiến hành kiểm tra.

"Một trong những bài kiểm tra bảo mật sẽ quét các PHA (các ứng dụng tiềm tàng khả năng gây hại) được cài sẵn trong tập tin ảnh hệ thống. Nếu chúng tôi tìm thấy một PHA trong tập tin, chúng tôi sẽ làm việc với đối tác OEM để khắc phục và loại bỏ PHA khỏi tập tin trước khi nó được chuyển đến người dùng" - Google viết trong báo cáo "Android Security & Privacy 2018 Year In Review" như vậy.

Dù vậy, bản báo cáo hôm thứ Năm cho thấy, mặc cho Google thắt chặt an ninh, những kẻ tấn công đã tìm ra cách để khai thác những điểm yếu mới phát sinh.

"Trường hợp Triada là một ví dụ cho thấy những kẻ viết malware Android đã trở nên ngày một nhạy bén như thế nào. Nó còn cho thấy ngày càng khó để lây nhiễm các thiết bị Android, đặc biệt nếu tác giả malware đòi hỏi quyền truy cập cấp cao" - Siewierski viết.

Tham khảo: ArsTechnica